日本国内でも発生している「ドメイン名ハイジャック」。DNSのシステムやドメイン名の管理ID・パスワードが狙われ、ドメイン名の登録情報を不正に書き換えられてしまう被害が国内・国外で起きています。本ページではドメイン名ハイジャックの被害事例や攻撃手法の紹介に加え、JPレジストリであるJPRSの「レジストリロックサービス」を利用して登録情報の不正書き換えを防ぐ「JPDirectドメインロックサービス」についてご案内します。

ドメイン名の管理権限を狙った不正な行為とは

近年、SNS(ソーシャル・ネットワーキング・サービス)で著名人や企業の公式アカウントが乗っ取られ、被害に遭ったニュースを聞く機会が増えました。SNSのアカウントにログインするためのID・パスワードを不正に入手し、アカウント利用者になりすまして投稿を行う不正行為です。

これと同じように、ドメイン名の管理権限を持たない第三者が、不正な手段でドメイン名を自身の支配下に置く攻撃手法が知られています。この行為を「ドメイン名ハイジャック」といいます。

万が一、企業が管理しているドメイン名が乗っ取りの被害に遭うと、

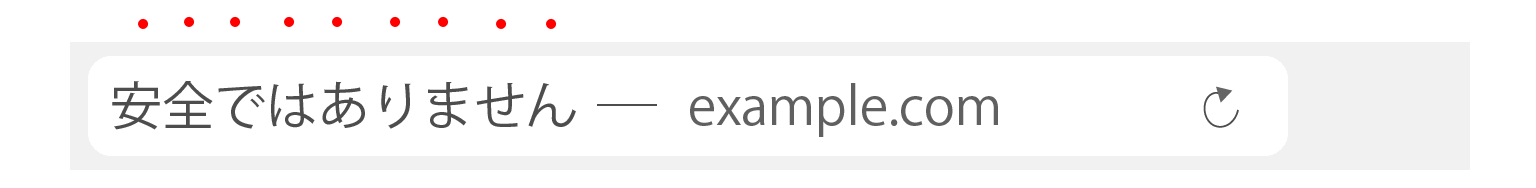

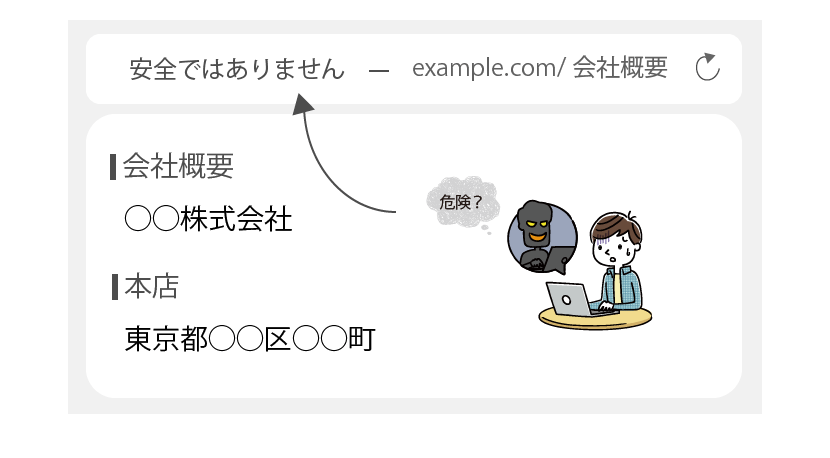

- 公式サイトのURLなのに偽サイトが表示されてしまい、サイトを訪問したお客様が被害に遭う。

- 電子メールの窃盗が行われ、機密情報が外部に流出してしまう。

など、企業の信頼や事業継続に対する致命的な影響が想定されます。

ドメイン名ハイジャックについては現在も複数の被害事例が国内外で報告されています。サーバーの管理を行うシステム担当者だけではなく、ドメイン名の更新手続きやWebサイトの内容更新などを行う担当者(以下、Web担当者)も適切な知識を持ち、対策を検討・実施することを強くお勧めします。

最近の国内・国外での被害事例

一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)による発表(2014年11月)

国内・国外のセキュリティインシデントの報告を受け付けている一般社団法人JPCERTコーディネーションセンター(JPCERT/CC)が、国内組織が使用している「.com」ドメイン名の登録情報が不正に書き換えられるドメイン名ハイジャックの報告を複数受けていたことを発表しています。

株式会社日本経済新聞社による発表(2014年11月)

2014年11月のJPCERT/CCの発表に併せる形で、同社が運営する「日本経済新聞 電子版」などのサービスが、ドメイン名ハイジャックの被害を受けていたことを公表しています。

オランダの大手セキュリティ企業、Fox-ITの被害における被害事例(2017年12月)

オランダの大手セキュリティ企業Fox-ITが、2017年9月に同社の顧客向けポータルサイトがドメイン名ハイジャックを利用した中間者攻撃を受け、顧客のアカウント情報の一部が流出したことを発表しています。

参考URL

- 同社が発表した報告書全文(英語)Fox-IT hit by cyber attack - Fox-IT (ENG)

同社の調査により、攻撃者は以下の手順で顧客向けポータルサイトへの攻撃を成功させたことが判明しています。

- ドメイン名の管理を行うレジストラのアカウントに不正アクセス(ドメイン名ハイジャックが発生)

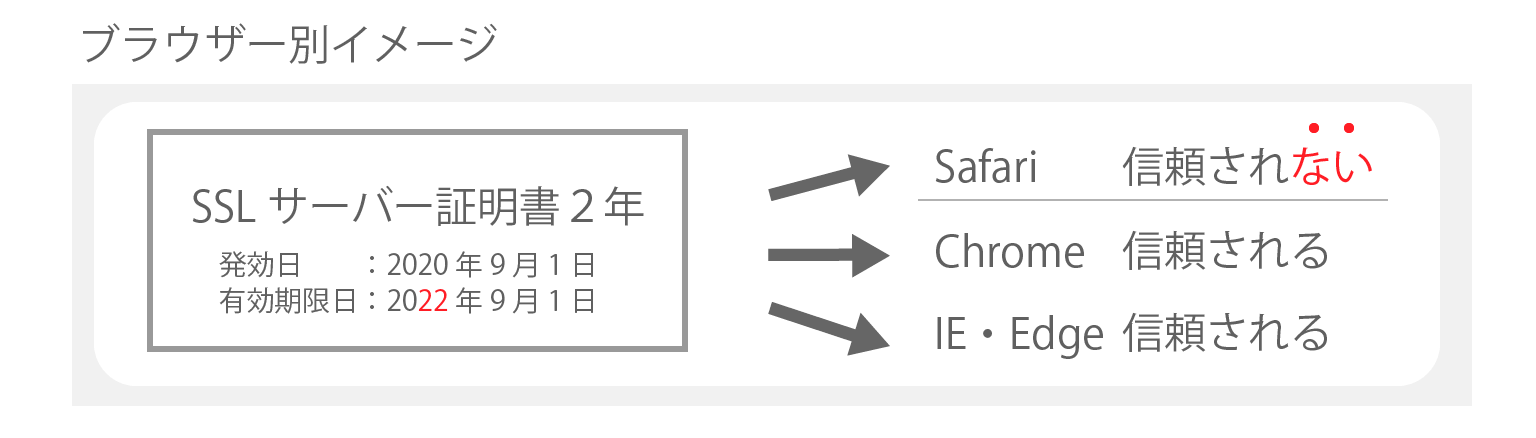

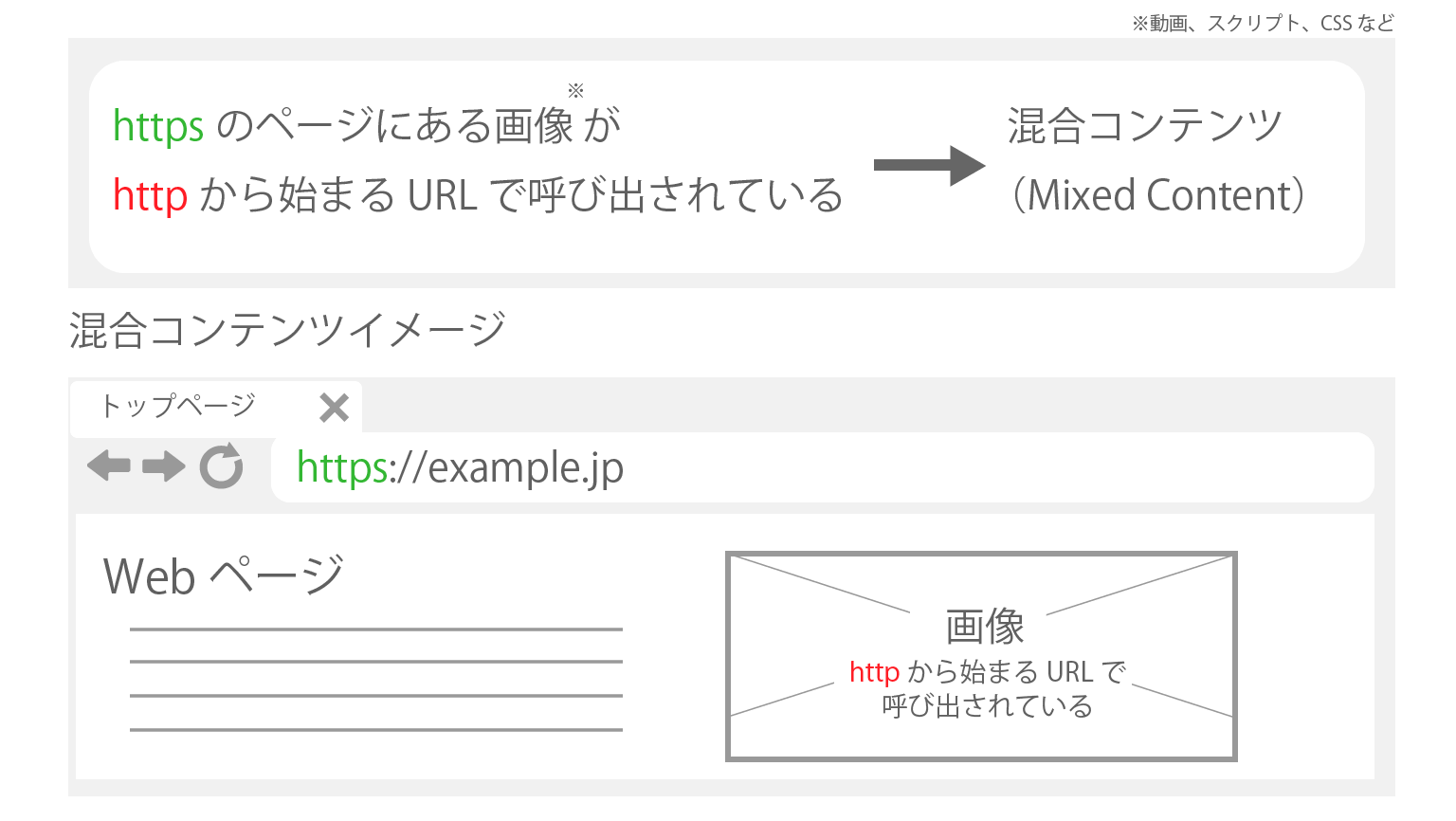

- メール関連のDNS設定を書き換え、正規の手順でSSLサーバー証明書を不正発行

- 不正発行されたSSLサーバー証明書を、攻撃者が立ち上げた偽サイトに設定

- DNS設定を書き換え、顧客のアクセスを偽サイトに誘導

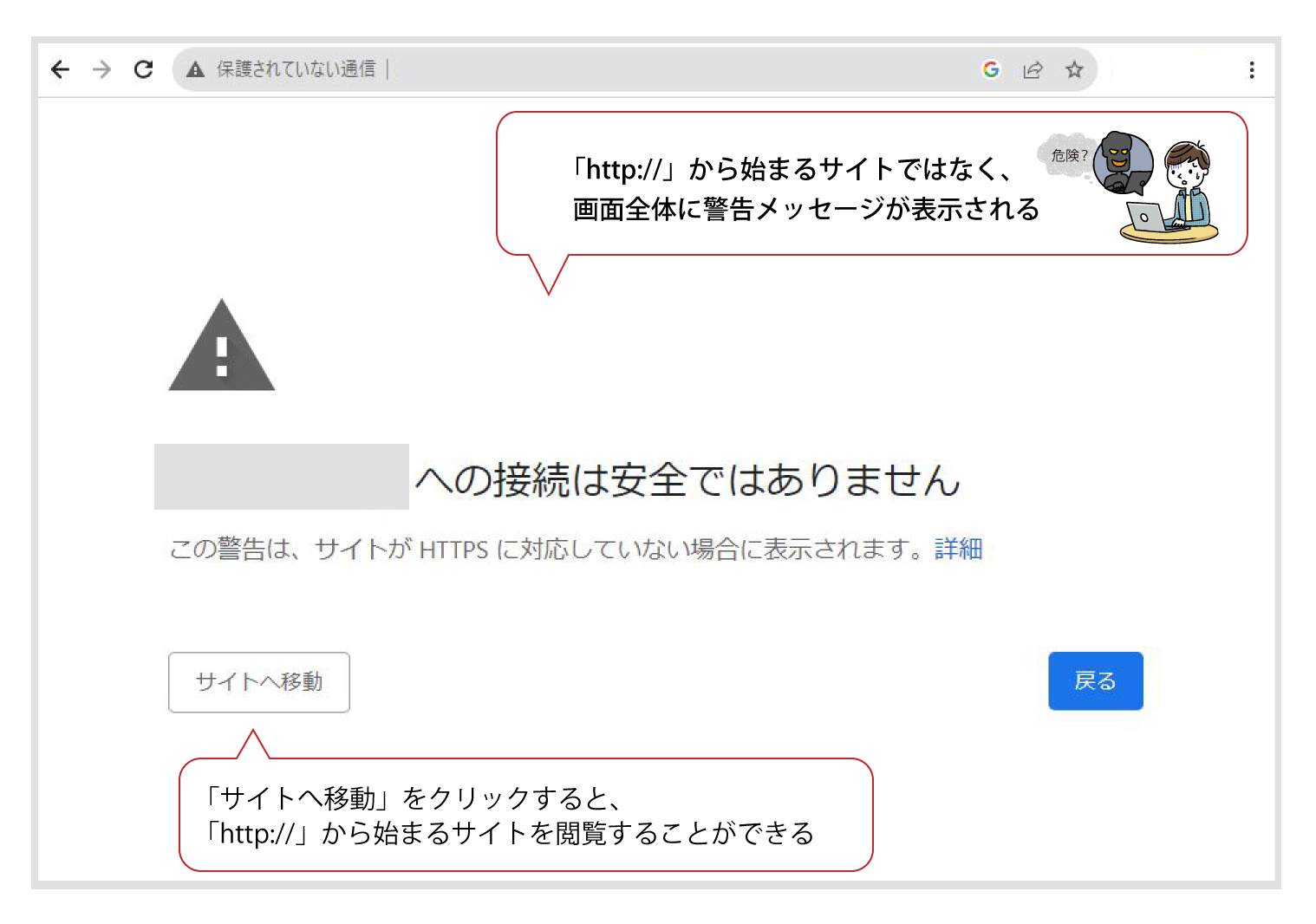

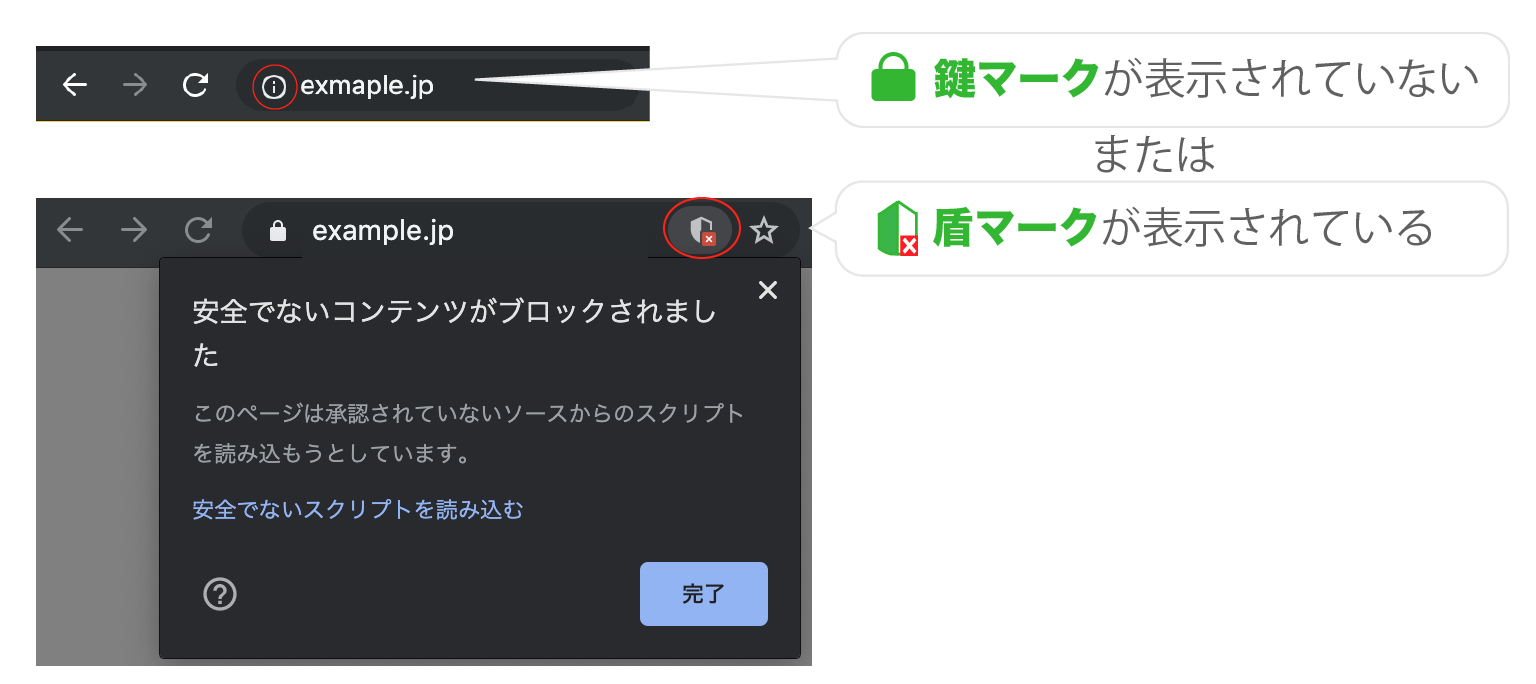

攻撃者はドメイン名ハイジャックを成功させた後に正規の手順でSSLサーバー証明書を入手し、偽サイトに設定することで「URLがhttps://で始まっており、ドメイン名も正しいのに、アクセス先は偽サイト」という状況を実現させました。

【DNSのシステム管理者向け】権威DNSサーバー・フルリゾルバー(キャッシュDNSサーバー)を狙う手法

権威DNSサーバー・フルリゾルバー(キャッシュDNSサーバー)を狙うドメイン名ハイジャックの手法は、次のようなものがあります。

- 権威DNSサーバーに不正なデータを登録する

- キャッシュDNSサーバーに不正なデータをキャッシュさせる

これらの手法に対応するためには、サーバーのアクセス権限を奪われないように正しく管理・運用することやDNSSEC検証の有効化など、攻撃手法に対する適切な対策を取る必要があります。詳細は下記のWebページをご一読ください。

【企業のWeb担当者向け】管理画面のID・パスワードを狙う手法

企業のWeb担当者が普段利用しているドメイン名の管理画面のID・パスワードの漏洩、推測されやすいパスワードを利用していたことによるパスワードのクラッキングなどの理由で不正ログインされ、管理画面からの操作でドメイン名が乗っ取られてしまう手法です。

不正なログインをされた時に起きうること

不正なログインをされた時に管理画面からどのような不正な操作が可能になるかを、ケースごとに解説します。

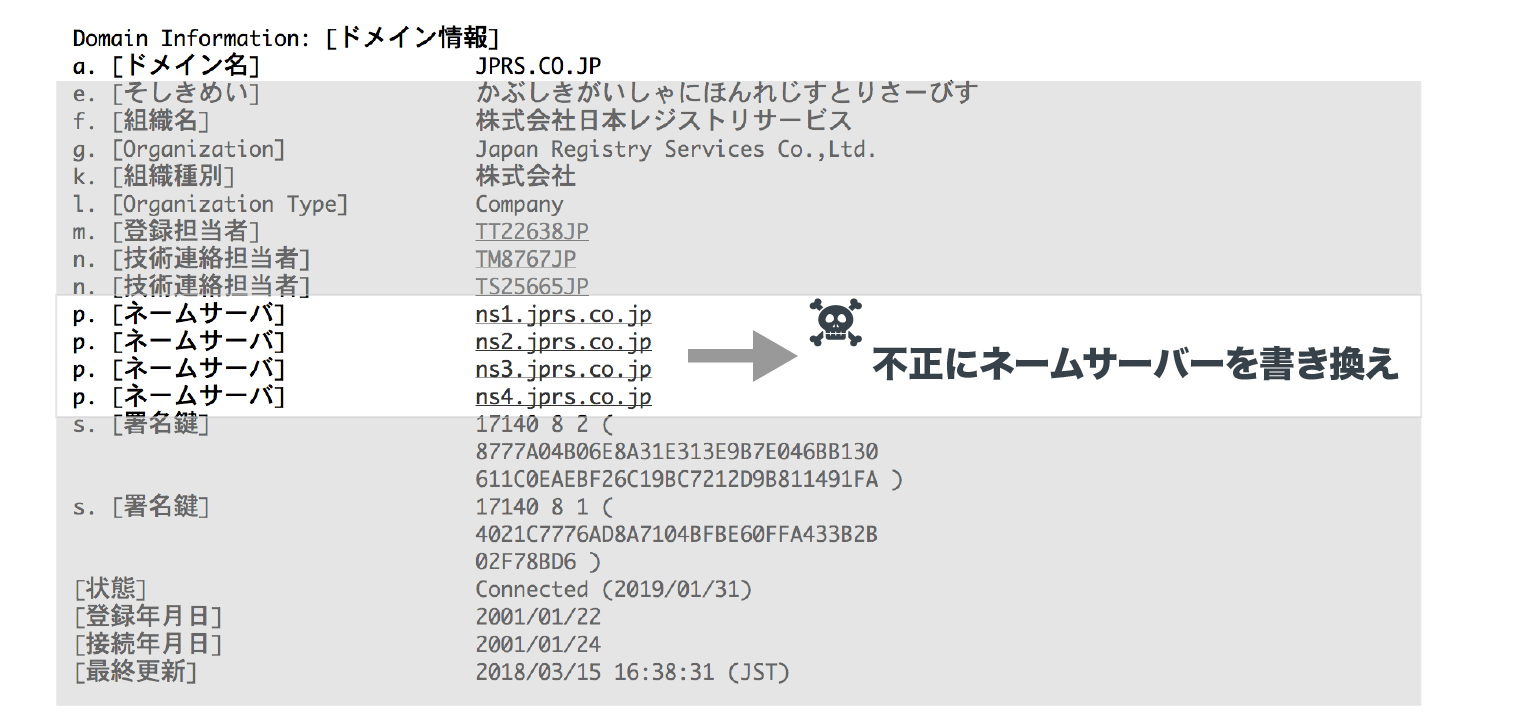

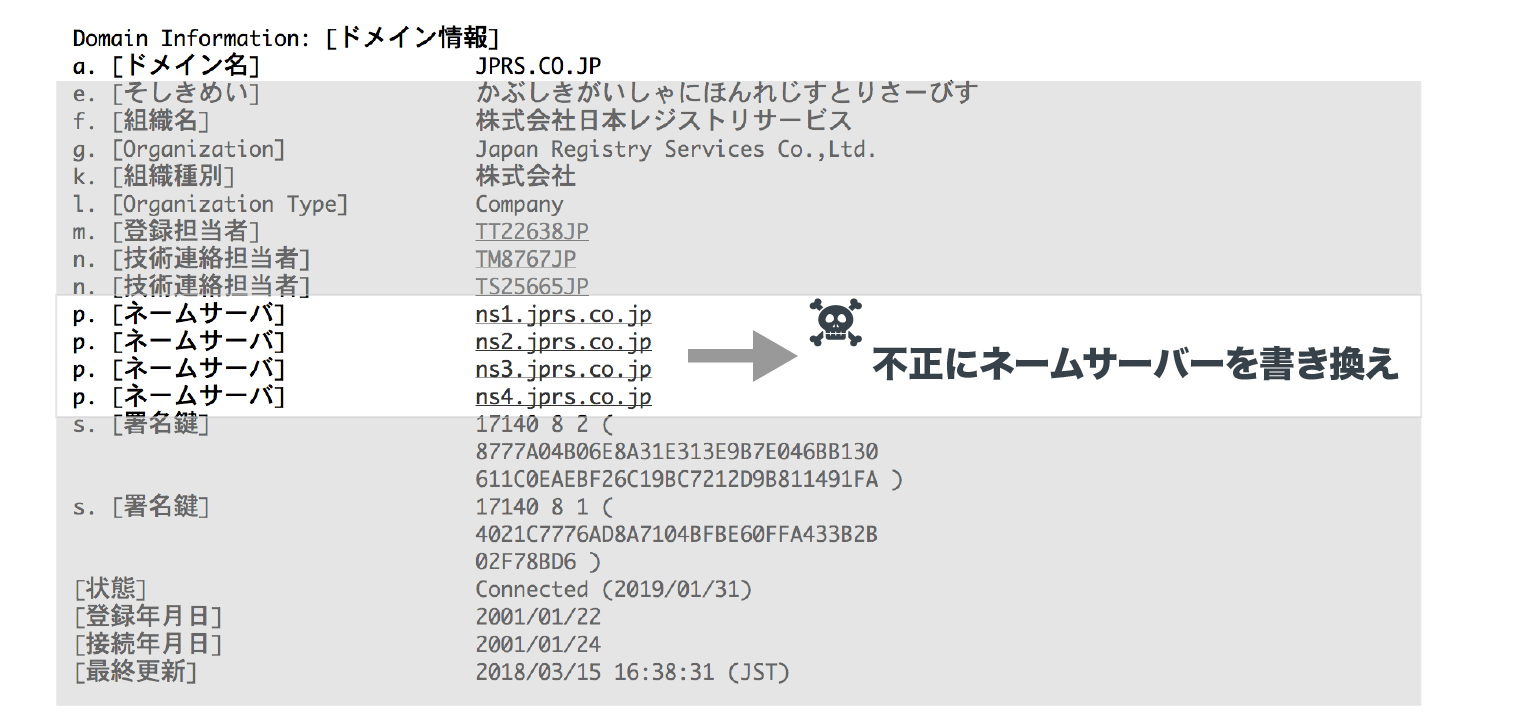

ケース1:ドメイン名に設定しているネームサーバーの書き換え

Webページやメールアドレスで利用する場合はドメイン名にネームサーバーを設定しています。

ネームサーバーは自身が管理するゾーン及び委任情報(委任先の権威サーバーに関する情報)を保持しています。自身が管理する情報には、WebサーバーやメールサーバーのIPアドレス、つまり、ユーザーがWebサイトにアクセスしたりメールを出したりした時のアクセス先の情報が含まれています。

このネームサーバーが別のネームサーバーに変更されてしまうと、WebサーバーやメールサーバーのIPアドレス(アクセス先)として、自分が設定したものとはまったく別のIPアドレスを答えてしまうことになります。その結果、URLにアクセスした時に全く意図していないWebページが表示されてしまう事象が発生します。

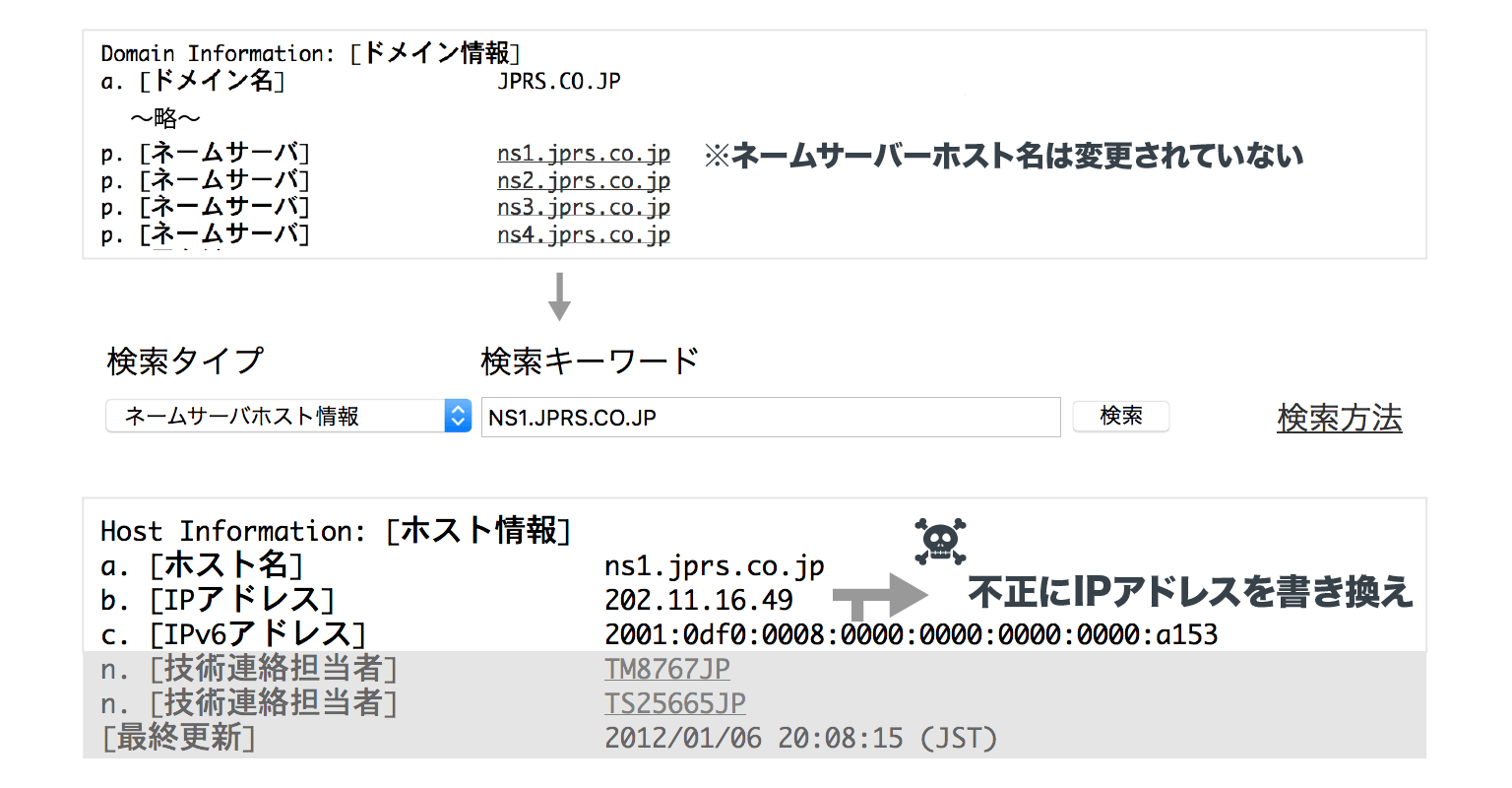

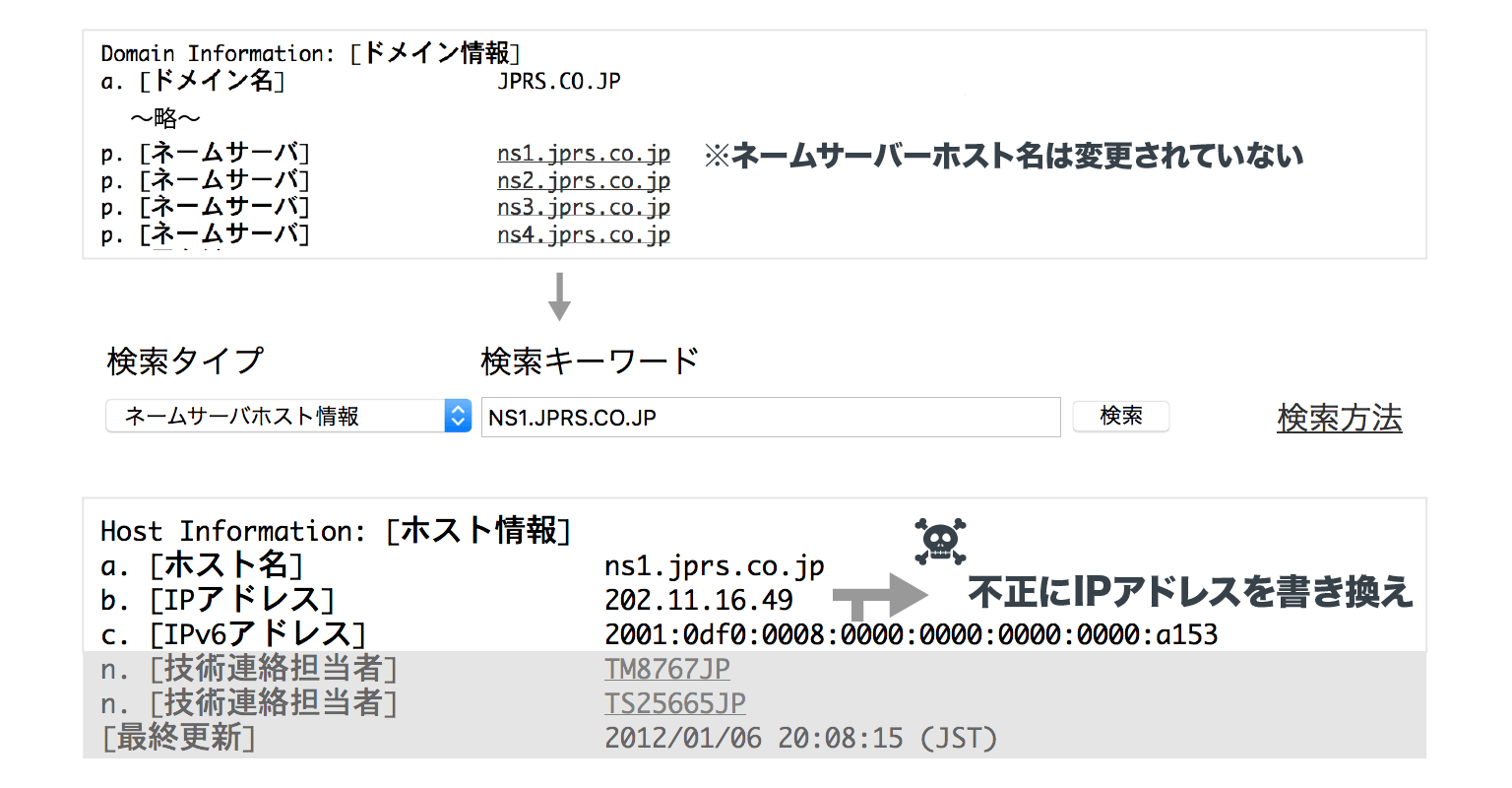

ケース2:ネームサーバーホスト情報の書き換え

ドメイン名に設定しているネームサーバー名(ネームサーバーホスト名)は同じでも、サーバーのアクセス先を示すIPアドレスが変更されてしまうケースです。

Whoisのドメイン情報検索結果では一見変更されていないように見えますが、実際にはIPアドレスが変更されているため、攻撃者が準備した別のネームサーバーに案内されてしまいます。その結果、URLにアクセスした時に全く意図していないWebページが表示されてしまう事象が発生します。

ケース3:ドメイン名管理指定事業者の変更

不正ログインで管理画面での操作が可能になると、当該ドメイン名の管理指定事業者を変更されてしまう可能性もあります。被害に気づいたWeb担当者が、管理を依頼していたドメイン名の管理指定事業者に相談した時には、既に他のドメイン名管理指定事業者に移管されてしまっているケースです。

不正なログインをされたとしてもドメイン名を守る方法

Whoisでドメイン情報を定期的にチェックすることや申請時に管理指定事業者から送られる自動メールを確認することは、意図しない申請が行われた時に迅速に検知する方法の1つです。

ただ、検知時点では既に申請が行われてしまっているため、ドメイン名ハイジャックの被害を完全に防止することはできません。

セキュリティ対策を検討する上では不正なログインがされてしまった状況を想定し、想定した状況でも第三者にドメイン情報を勝手に変更されないようにロックをかけておけると安心です。

不正なログインによる書き換えを防止するため、ロック設定を行ったJPドメイン名の情報変更を受け付けないようするサービスをレジストリが提供しています。レジストリロックサービスの利用料はかかりますが、JPドメイン名のレジストリが提供している有効で強固な対策となります。

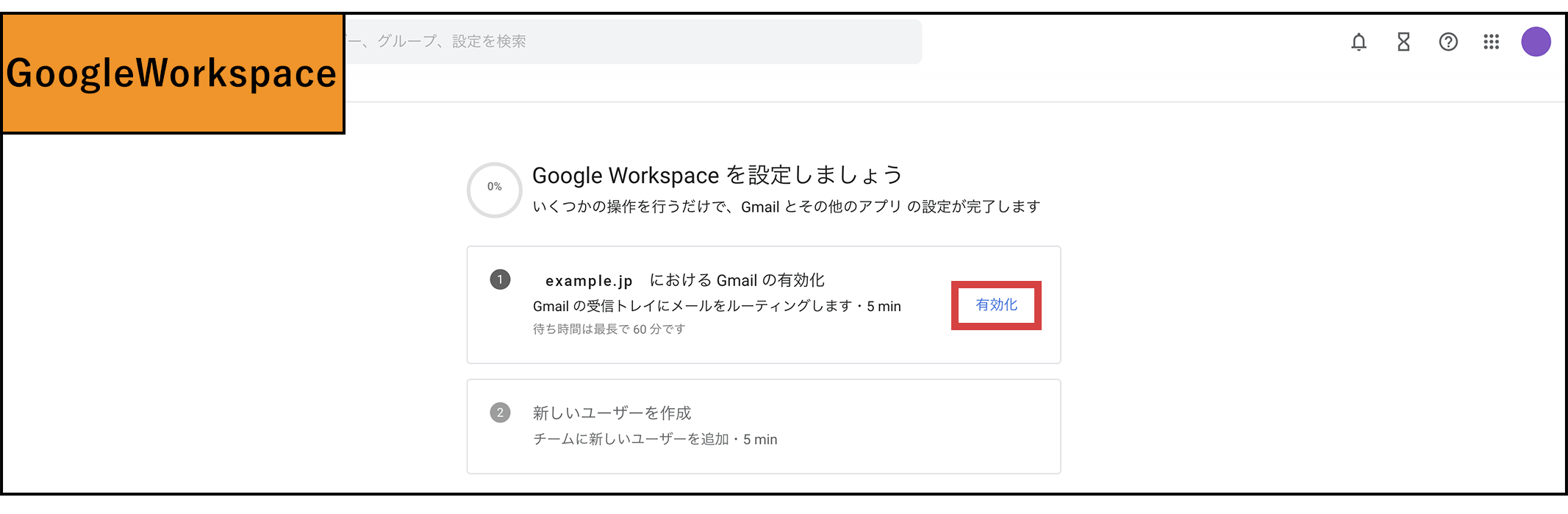

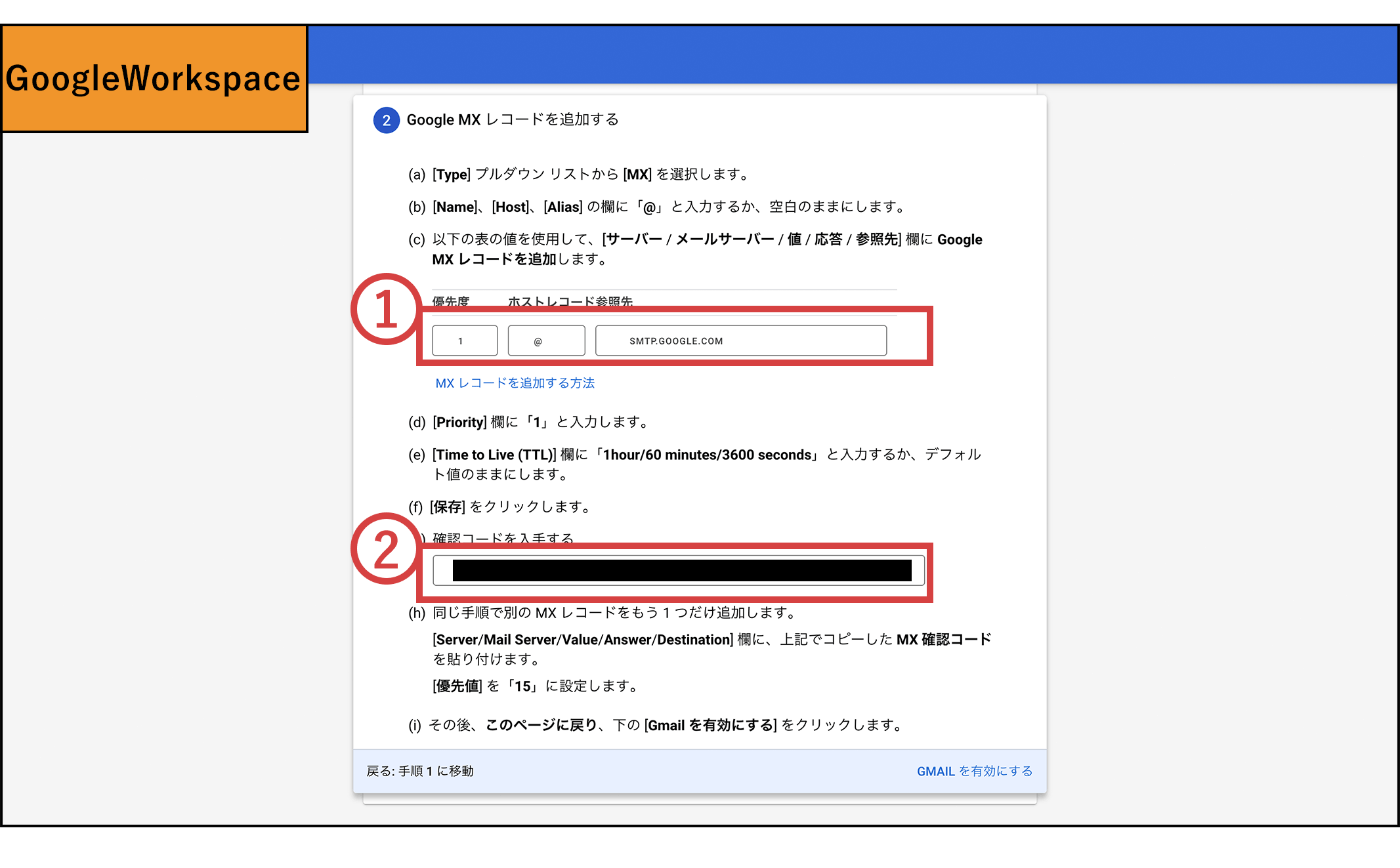

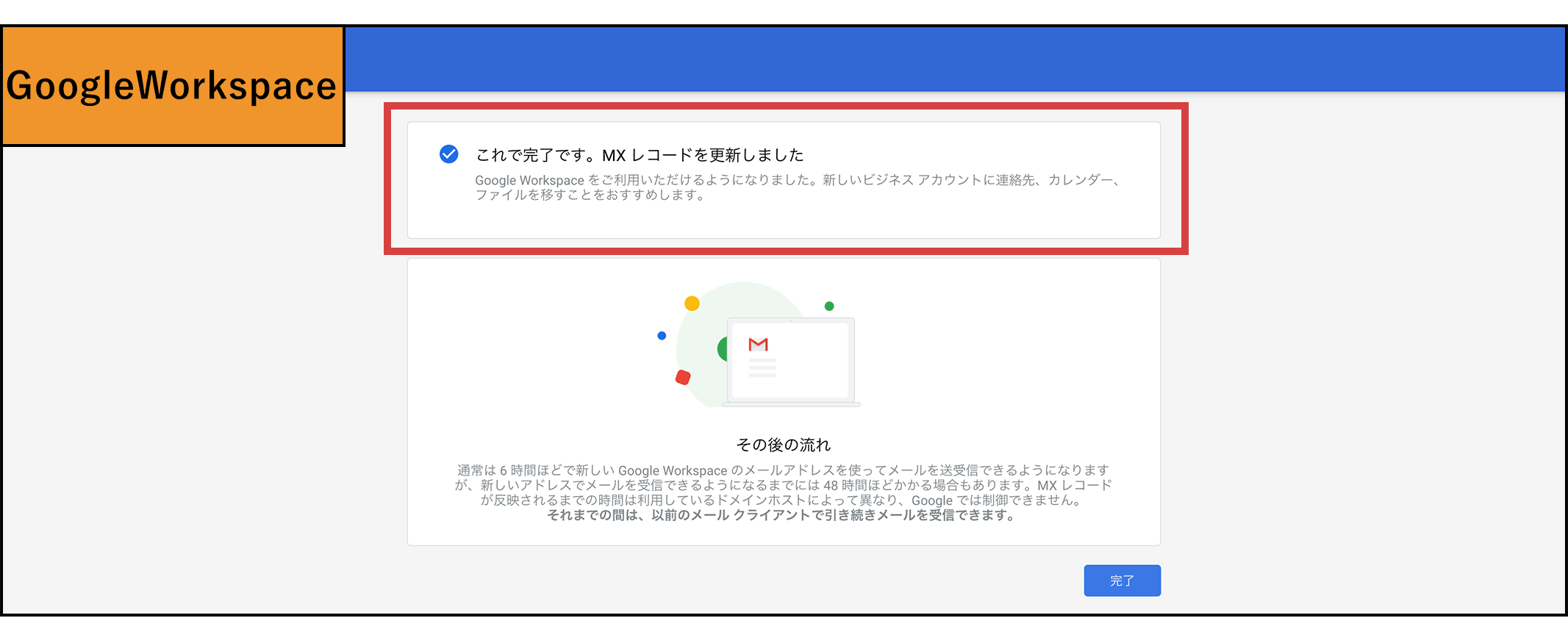

JPDirectドメインロックサービスとは

ドメインロックサービスは、JPDirectが提供する登録情報の意図しない不正書き換えを防止するサービスです。ドメインロックサービスでは、JPレジストリの「レジストリロックサービス」を使用しています。

ネームサーバー設定変更など各種申請手続きをブロックすることによって、万が一、パスワード情報などが盗まれても、お客様のJPドメイン名を悪意がある情報に書き換えられることを防ぎます。

一度ロックをかけると、所定の認証を経て解除しない限り、Web担当者だけではなくドメイン名の管理指定事業者であるJPDirectも登録情報を変更することはできません。

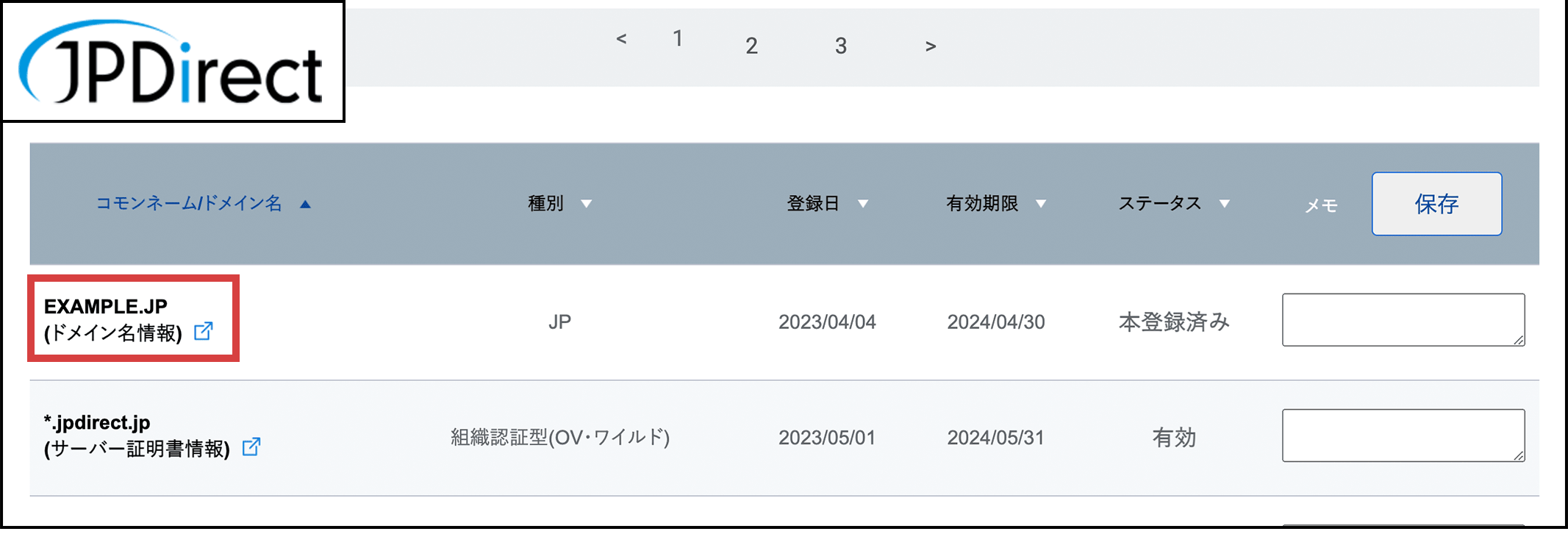

対象ドメイン名

- 属性型JPドメイン名(CO.JP/OR.JP/NE.JP/AC.JP/AD.JP/ED.JP/GO.JP/GR.JP)

- 地域型JPドメイン名

- 汎用JPドメイン名(ASCII/日本語)

- 道府県型JPドメイン名(ASCII/日本語)

※gTLD等ドメイン名(COM/NETなど)は本サービスの対象外です。

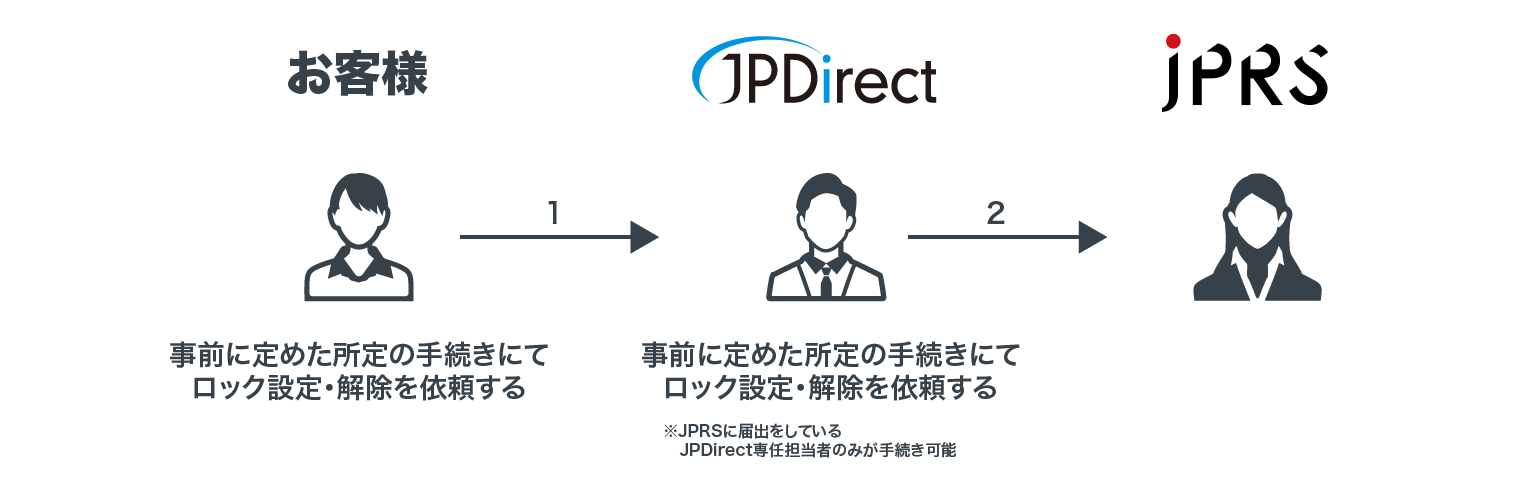

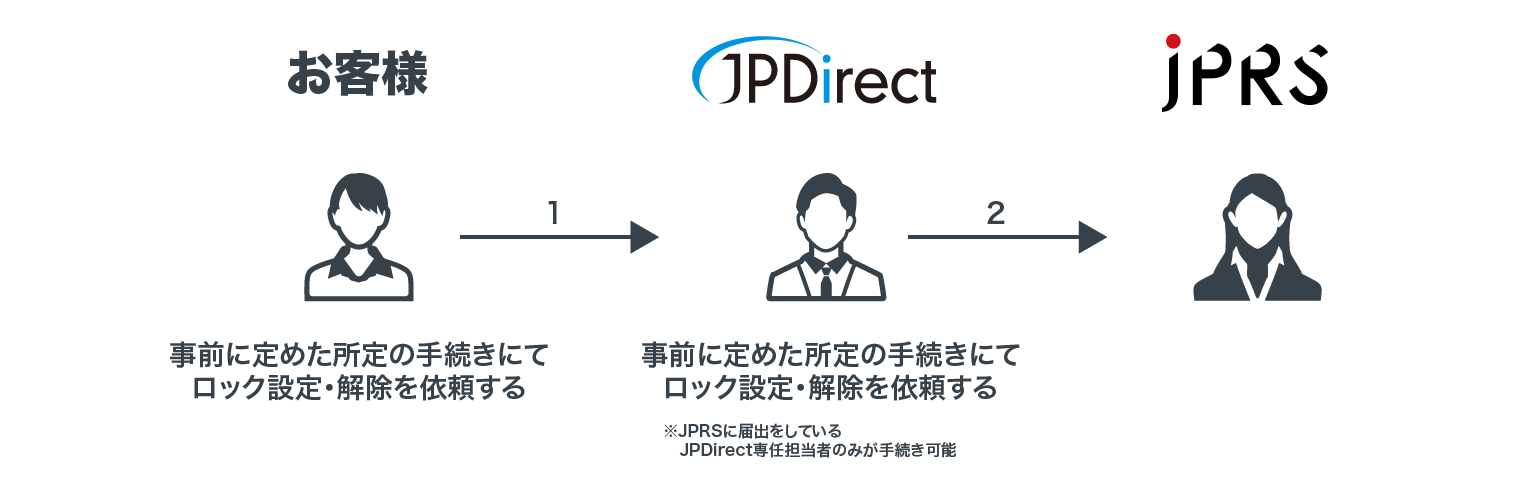

ロック設定・解除の流れ

以下のプロセスにおいてロック設定・解除設定を行います。

- Web担当者(お客様)とドメイン名管理指定事業者(JPDirect)間で事前に定めた所定の手続きにて認証

- ドメイン名管理指定事業者(JPDirect)とJPレジストリ間で事前に定めた所定の手続きにて認証

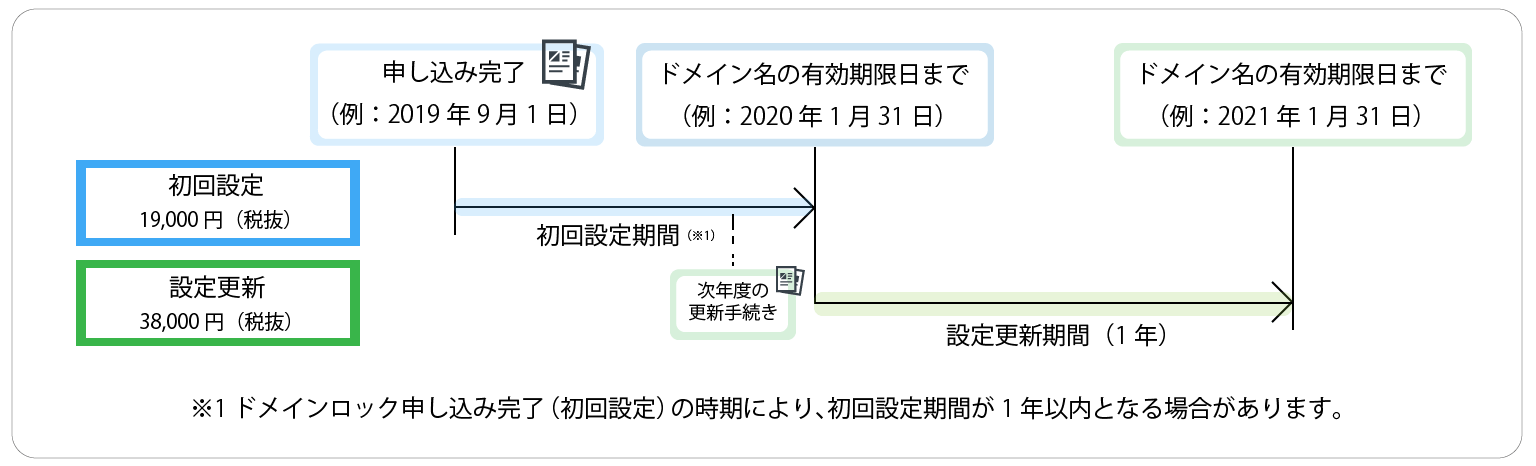

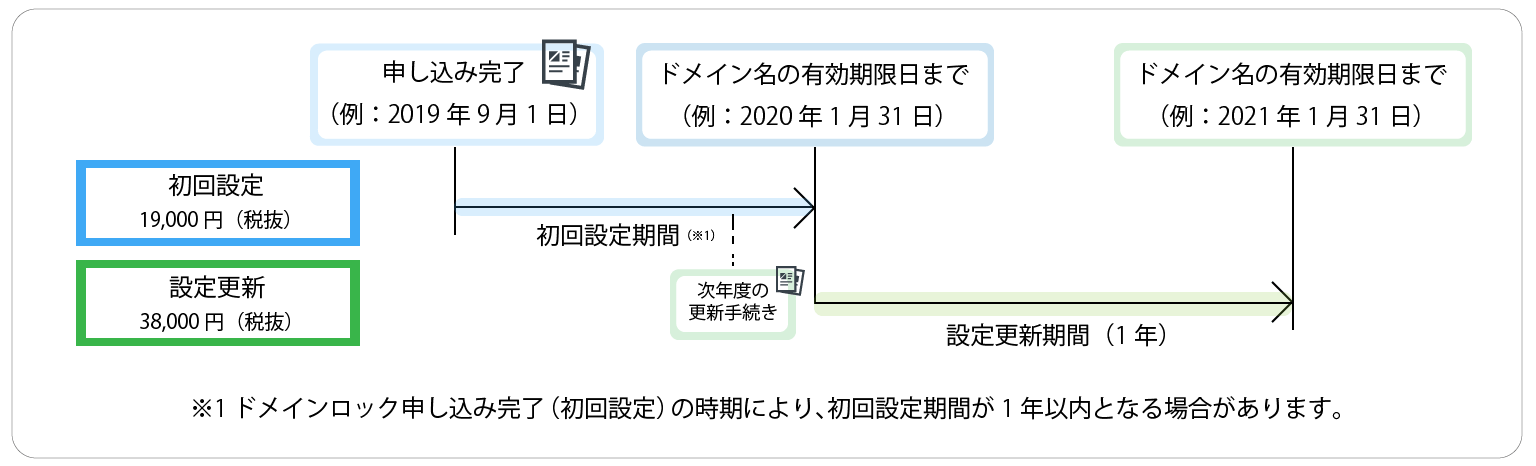

ドメインロックサービス(レジストリロックサービス)料金

| 初回設定料 |

19,000円(税込 20,900円) |

| 設定更新料 |

38,000円(税込 41,800円) |

※ドメインロック設定中の解除・再設定は無料です。

※初回設定料は1ドメイン名につき、1回のみ適用となります。過去にドメインロックサービスの利用があったドメイン名については、設定更新料が適用されます。

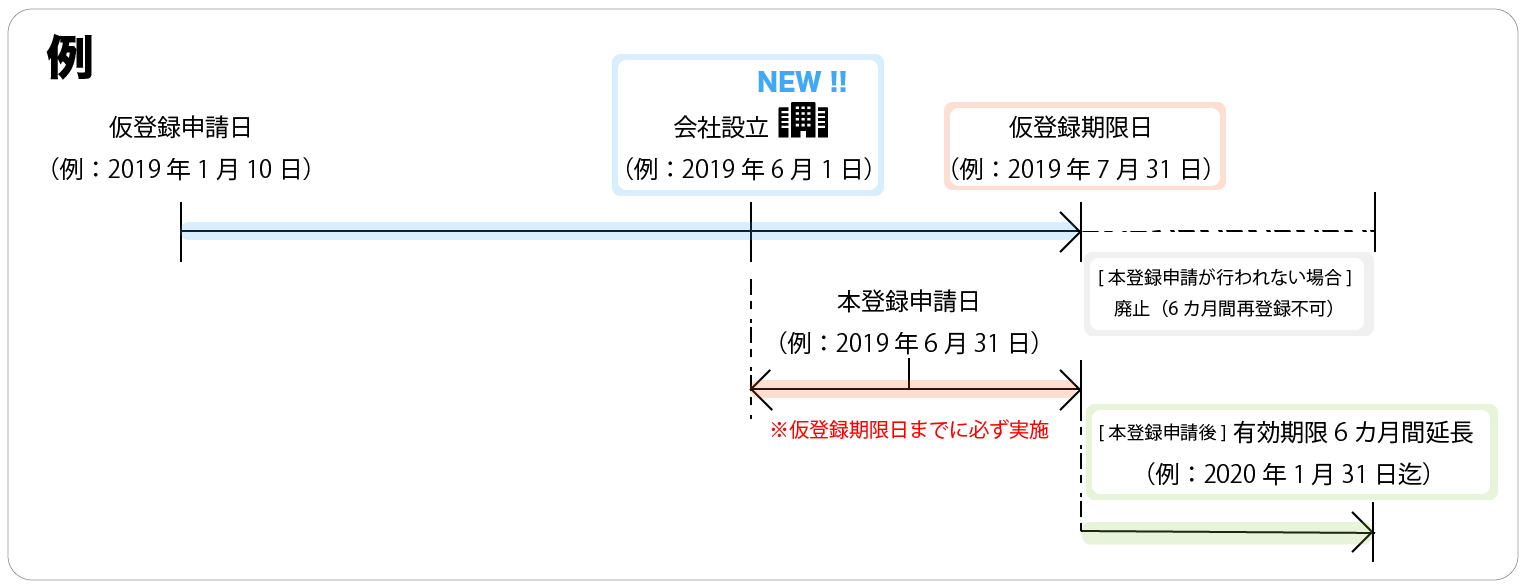

ご利用期間

ご利用期間は、ドメインロック対象ドメイン名の有効期限までとなります。

サービス内容

「ドメインロックサービス」を設定すると以下の申請の処理をブロックします。

- 登録者情報変更申請/記載事項変更申請(※)

- ドメイン名変更申請(属性型・地域型JPドメイン名のみ)

- ドメイン名移転申請

- ドメイン名廃止申請(料金未納による廃止申請は除く)

- 指定事業者変更申請

- ネームサーバー設定

- ホスト情報の変更申請(ロック設定ドメイン名を使ったホスト情報に限る)

※登録担当者・技術連絡担当者の情報変更はブロック対象外となります。

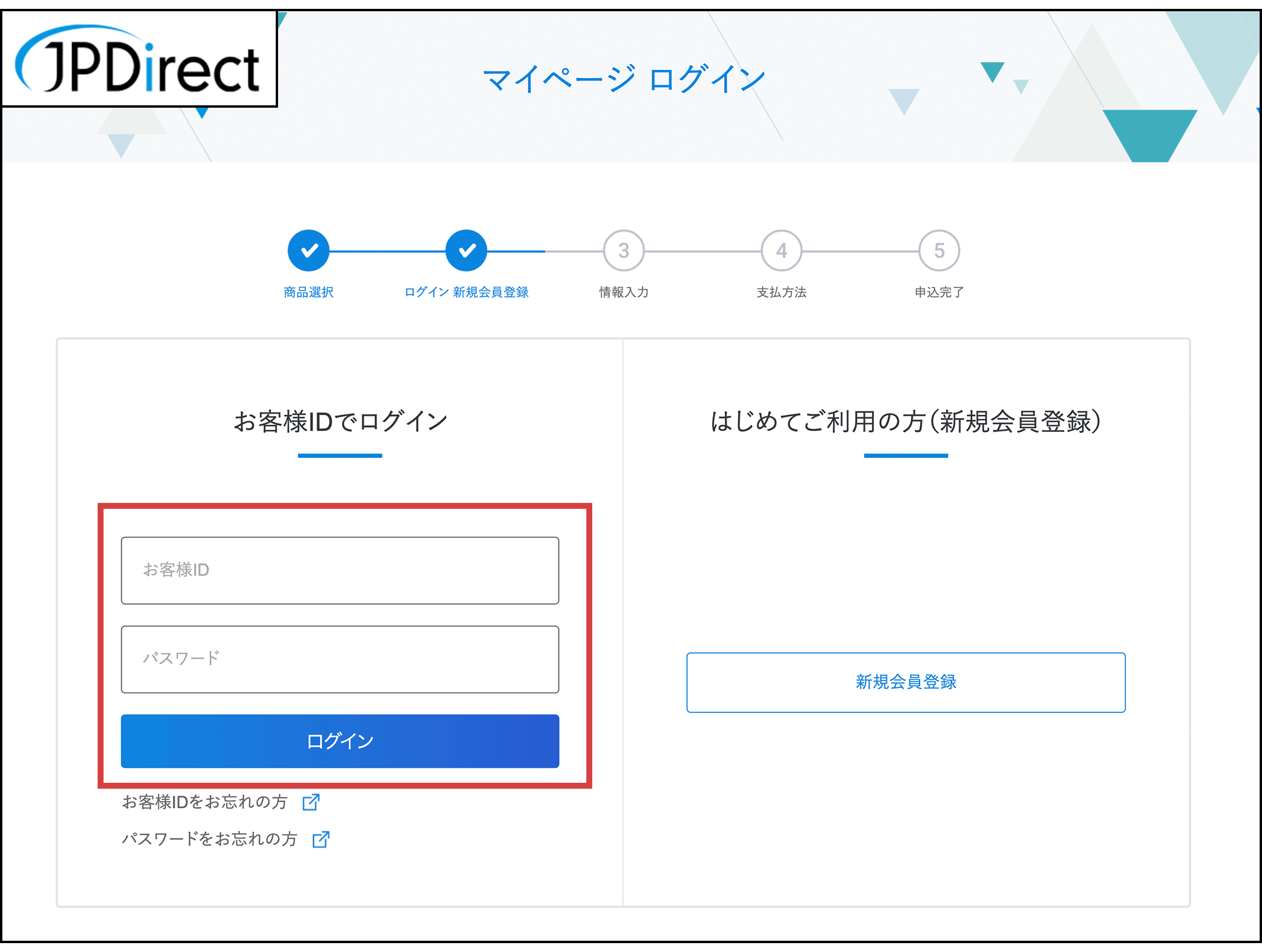

お申し込み・お問い合わせ

注意事項

- ドメインロック設定後にブロック対象の申請を行う場合は、ドメインロック解除手続きが必要です。

- ドメインロックに関する各種お手続きは、JPDirect窓口営業時間(9:00-18:00(土日祝祭日・法律に定める休日及び12月29日~1月3日は除く)内の対応となります。営業時間外はお手続き出来ませんので、ご注意ください。

本ページで使用している専門用語の解説

レジストリ

ドメイン名やIPアドレス、AS番号といったインターネット資源の登録・割り当てを担当する組織(登録管理機関)のことです。ドメイン名のレジストリは、登録済みドメイン名の情報と登録者情報を管理しています。

指定事業者

JPドメイン名における指定事業者は、ドメイン名登録者とJPRSの間に入ってドメイン名登録に関する窓口業務を行います。

Whois

ドメイン名やIPアドレスなどの登録者情報を、インターネットユーザーが参照できるようにするサービスです。JPドメイン名はJPRS WHOISにて公開されています。

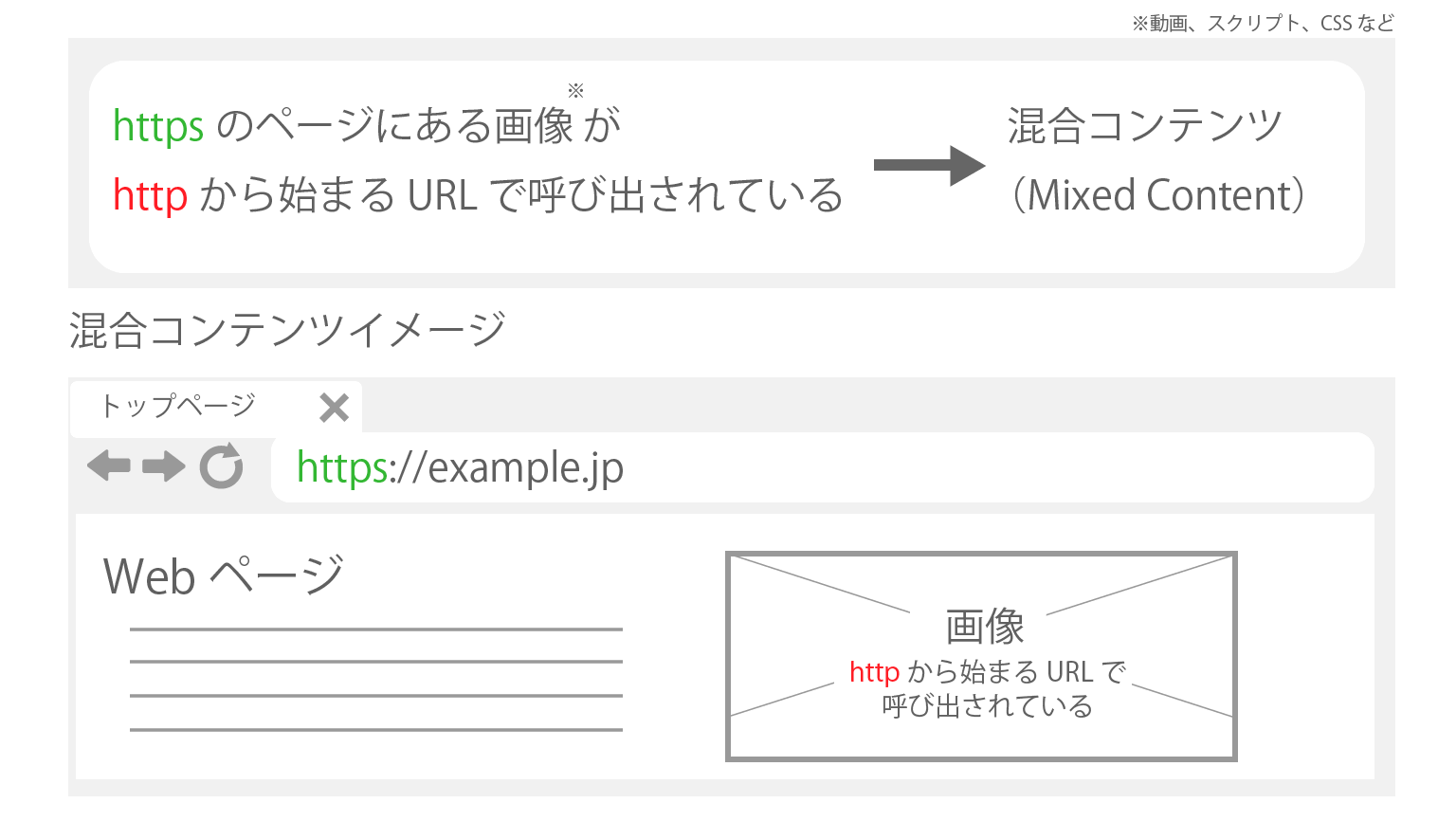

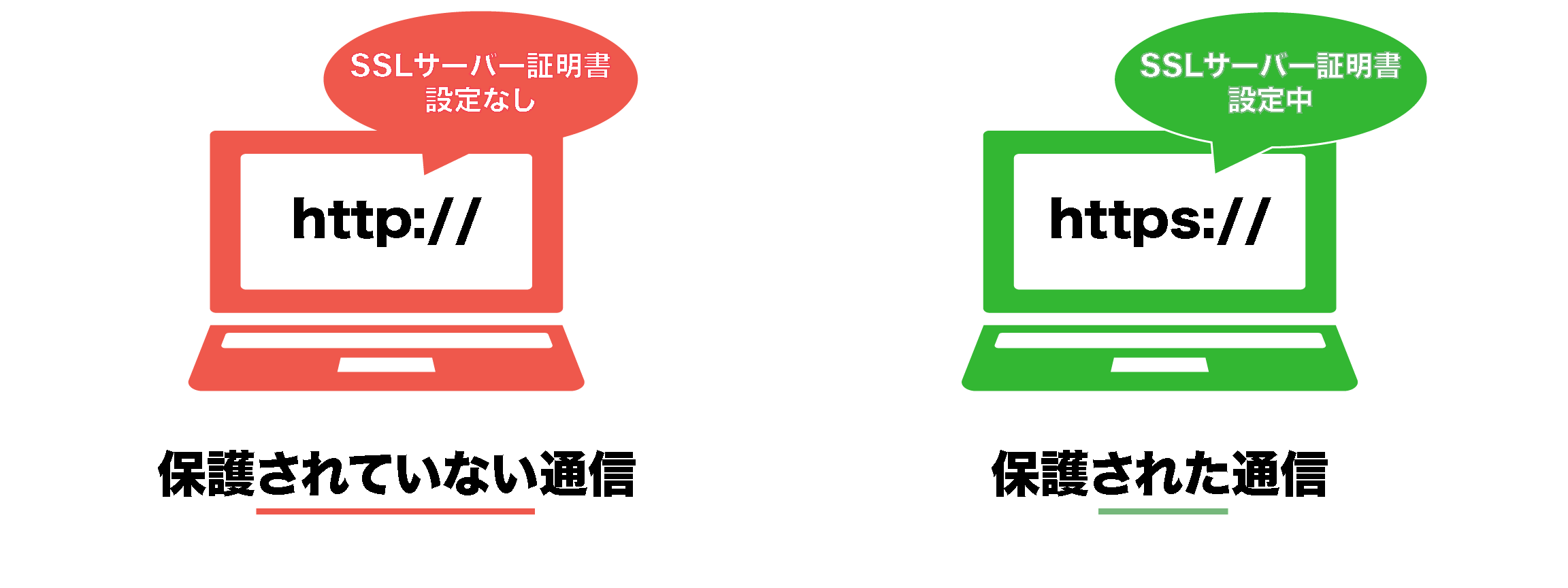

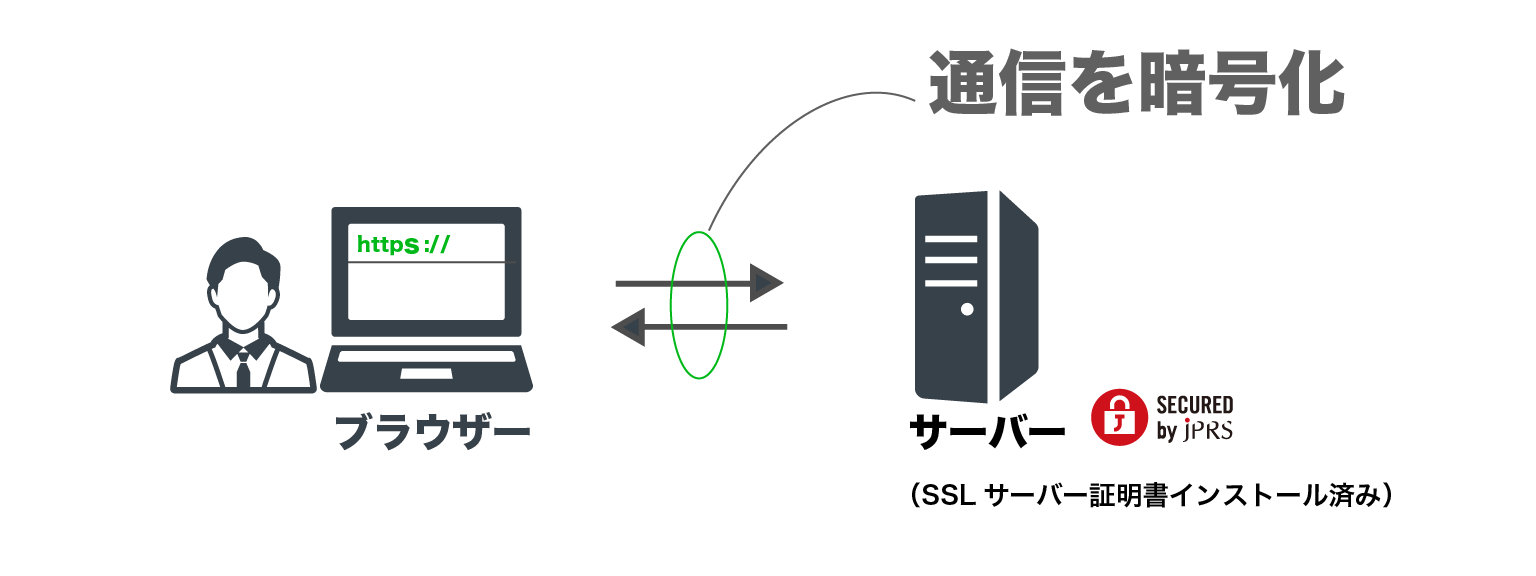

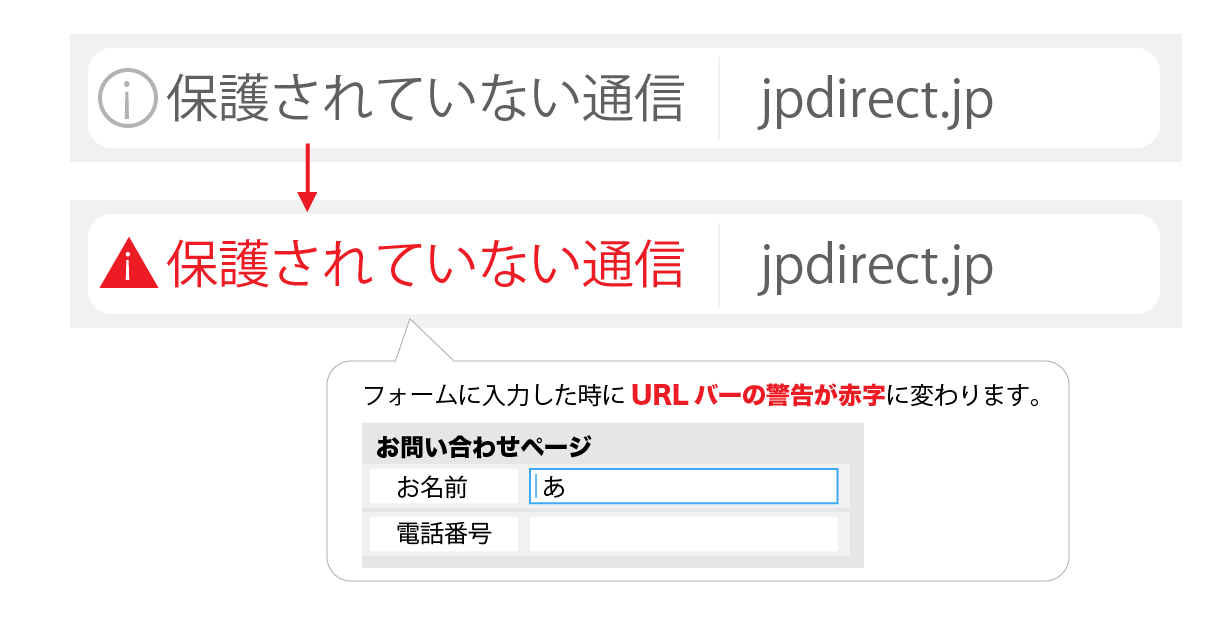

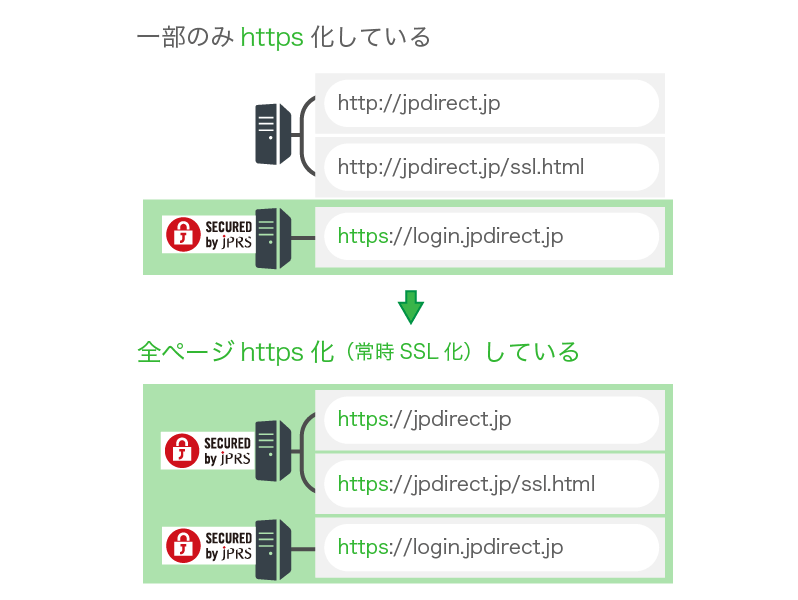

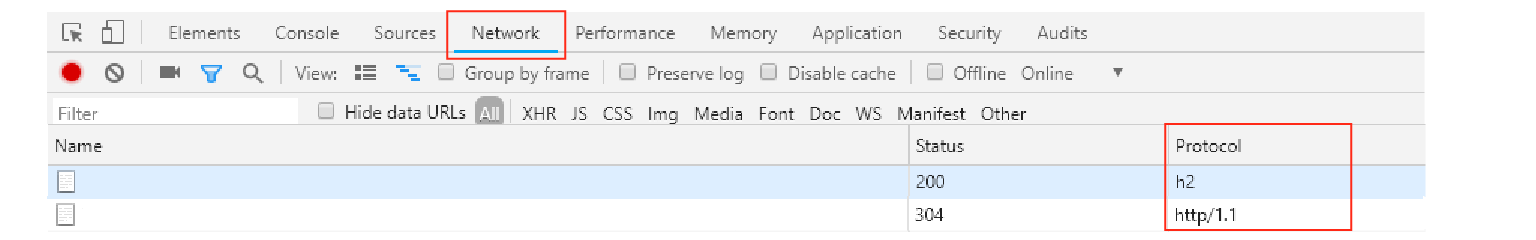

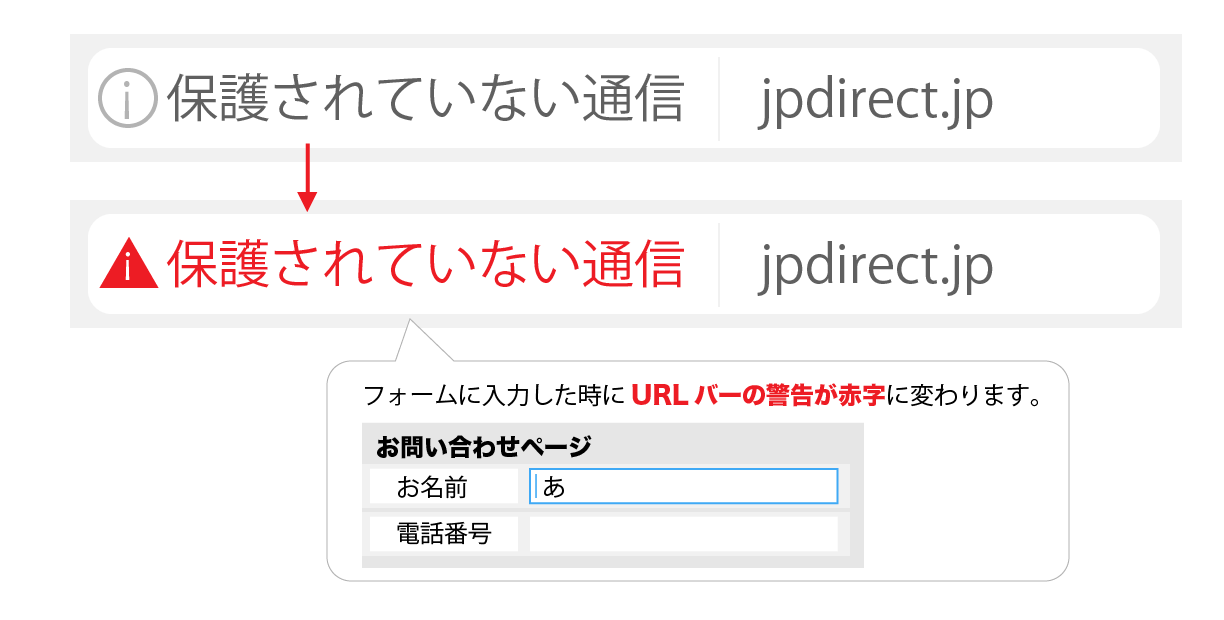

SSL(Secure Socket Layer)

通信データを暗号化し、盗聴や盗み見されないようにする技術です。パスワードの送受信をするようなページでは必須とされます。HTTPS通信は、SSLの後継バージョンであるTLS(Transport Layer Security)の技術を用いておりますが、一般的に広く知られているSSLと表記しています。

]]>